How To Troubleshoot Security Breach Event With EXA8?

2019 年 6 月 26 日

在進行網路故障排除時,存在幾個問題,但在今天的文章中,我們將關注兩個主要問題。 首先,沒有捕捉到錯誤或安全漏洞事件,其次,捕捉大量封包而無法進行分析的PCAP檔案。

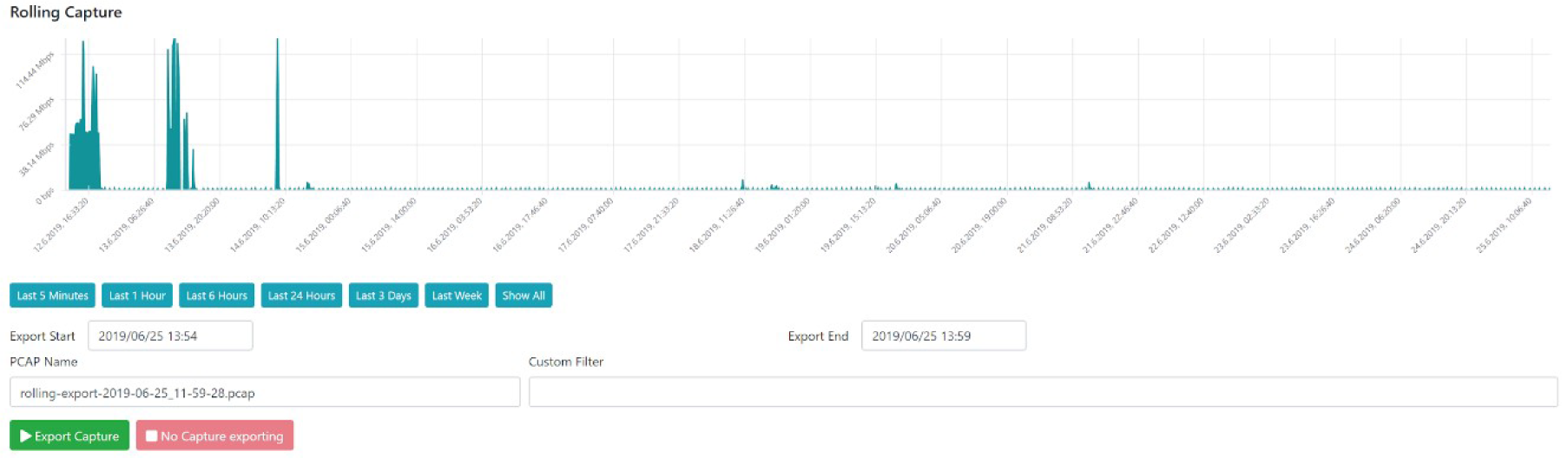

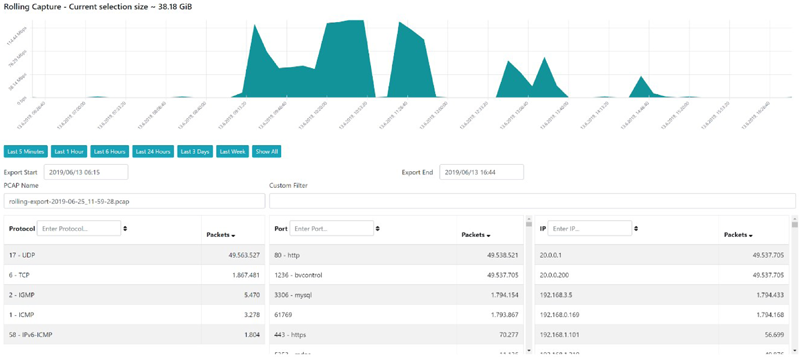

EXA8可以在這兩種情況下提供幫助。 滾動捕捉可提供7x24連續捕捉,具有高達1TB的SSD存儲空間。 如果存儲空間完全佔用,系統將自動覆蓋舊數據。 對於具有10 - 50 Mbit WAN連接的典型辦公室,EXA8保留足夠的歷史數據,持續數天甚至數週的流量。 如果您足夠幸運能夠在特定時間窗口中找到事件,則可以在圖形顯示上選擇時間窗口並將其導出到PCAP文件。 與手動捕捉相比,這是一個相當大的優勢。

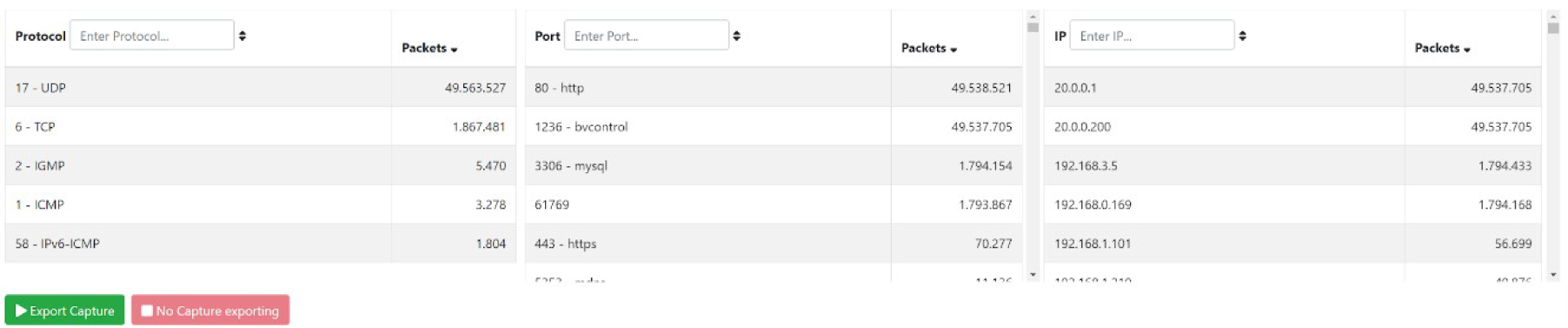

但是,如果選擇的時間範圍太大,導出的PCAP可能會很大。 因此,EXA8提供了第二個新選項,以幫助減小導出PCAP文件的大小:“索引功能”。 此功能可在捕捉期間生成有關流量的原始信息,也存儲在EXA8上。 此原始數據包含IP,端口和協定以及原始捕捉文件中數據包的位置。

現在可以組合這兩個功能,選擇相關的時間範圍,然後EXA8產生此特定時間範圍內包含第3層信息的表格原始數據圖表。 現在可以將導出的PCAP減小到合理的大小